Параметры безопасности#

В данном разделе приведены доступные к настройке оператором параметры безопасности.

Настройка прав пользователей#

OKD console по умолчанию предоставляет две роли пользователей: «Администратор» и «Разработчик» (Administrator и Developer). В роли администратора кластера возможно показать или скрыть возможность действий для всех пользователей или для определенной роли пользователя. Настройка прав гарантирует, что пользователи смогут осуществлять только действия, которые применимы к их роли и задачам.

Например, возможно скрыть вкладку «Администратор» от непривилегированных пользователей, чтобы они не могли управлять ресурсами, пользователями и проектами кластера. Аналогичным образом возможно представление вкладки «Разработчик» пользователям с ролью разработчика, чтобы они могли создавать, развертывать и отслеживать приложения.

Так же возможна настройка прав для пользователей на основе управления доступом на основе ролей (RBAC). Например, если настраивается роль для целей мониторинга, для которой требуются определенные разрешения, возможно определить, что роль видна только пользователям с необходимыми разрешениями.

Каждая роль включает следующие обязательные параметры, которые возможно отредактировать в представлении YAML:

id: определяет идентификатор роли, которую нужно показать или скрыть;visibility: определяет состояние роли вместе с проверками проверки доступа, если это необходимо;state: определяет, включена ли роль, отключена или требуется проверка проверки доступа.

Примечание

По умолчанию все роли включены. Когда настраивается роль пользователя, изменения применимы ко всему кластеру.

Настройка прав с использованием представления YAML#

Предварительные условия#

Предварительные условия настройки прав с использованием представления YAML:

В кластер осуществлен вход с правами администратора.

Процедура#

Процедура настройки прав с использованием представления YAML:

В качестве администратора перейдите в Administration → Cluster Settings.

Выберите вкладку Configuration и щелкните ресурс Console.

Перейдите на вкладку YAML и выполните настройку:

Чтобы скрыть роль на основе разрешений RBAC, вставьте фрагмент Hide user perspectives (Скрыть пользовательские роли) и при необходимости отредактируйте код YAML:

apiVersion: operator.io/v1 kind: Console metadata: name: cluster spec: customization: perspectives: - id: admin visibility: state: Enabled - id: dev visibility: state: EnabledЧтобы скрыть роль на основе разрешений RBAC, вставьте фрагмент Hide user perspectives и при необходимости отредактируйте код YAML:

apiVersion: operator.io/v1 kind: Console metadata: name: cluster spec: customization: perspectives: - id: admin requiresAccessReview: - group: rbac.authorization.k8s.io resource: clusterroles verb: list - id: dev state: EnabledЧтобы настроить роль с настройкой прав вручную, создайте фрагмент YAML:

apiVersion: operator.io/v1 kind: Console metadata: name: cluster spec: customization: perspectives: - id: admin visibility: state: AccessReview accessReview: missing: - resource: deployment verb: list required: - resource: namespaces verb: list - id: dev visibility: state: EnabledНажмите Save.

Настройка прав с использованием представления формы#

Предварительные условия#

Предварительные условия настройки прав с использованием представления формы:

В кластер осуществлен вход с правами администратора.

Процедура#

Процедура настройки прав с использованием представления формы:

В качестве администратора перейдите в Administration → Cluster Settings.

Выберите вкладку Configuration и нажмите ресурс Console.

Нажмите Actions → Customize в правой части страницы.

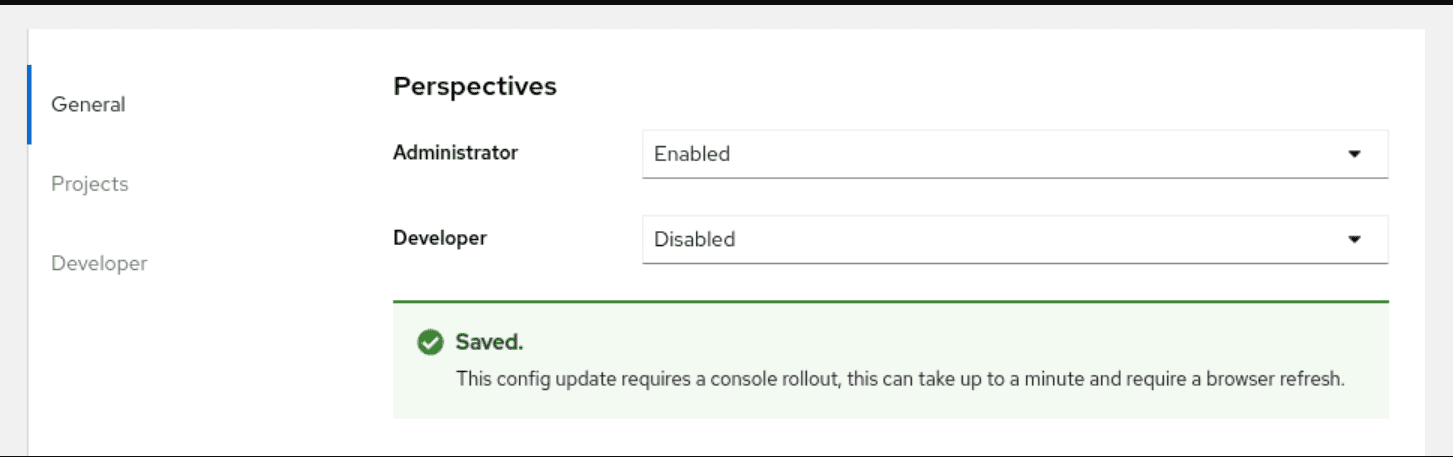

В настройках General установите права пользователя, выбрав в раскрывающемся списке один из следующих вариантов:

Enabled: включает права для всех пользователей.

Only visible for privileged users: включает права для пользователей, которые могут перечислять все пространства имен.

Only visible for unprivileged users: включает права для пользователей, которые не могут перечислять все пространства имен.

Disabled: отключает права для всех пользователей.

Откроется уведомление, подтверждающее сохранение изменений.

Настройка прав пользователя

Примечание

Изменения автоматически сохраняются и вступают в силу после обновления страницы в браузере.

Каталог разработчиков и настройка подкаталога#

В роли администратора кластера существует возможность организовывать каталог разработчиков или его подкаталоги и управлять ими.

Выполнение сценария позволит включить или отключить типы подкаталогов или отключить весь каталог разработчика.

Объект developerCatalog.types включает в себя следующие параметры, которые необходимо определить во фрагменте, чтобы использовать их в представлении YAML:

state: определяет, следует ли включать или отключать список типов каталогов разработчика;enabled: определяет список типов каталогов разработчиков (подкаталогов), видимых пользователям;disabled: определяет список типов каталогов разработчиков (подкаталогов), которые не видны пользователям.

Включите или отключите следующие типы каталогов разработчика (подкаталоги), используя представление YAML или представление формы:

Builder Images;

Templates;

Devfiles;

Samples;

Helm Charts;

Event Sources;

Event Sinks;

Operator Backed.

Настройка каталога разработчика или его подкаталогов с помощью представления YAML#

Выполнение сценария позволит настроить каталог разработчиков, отредактировав содержимое YAML.

Предварительные условия#

Предварительные условия настройки каталога разработчика или его подкаталогов с помощью представления YAML:

Сеанс OKD console с правами администратора кластера.

Процедура#

Процедура настройки каталога разработчика или его подкаталогов с помощью представления YAML:

В роли администратора кластера перейдите в раздел Administration → Cluster Settings.

Выберите вкладку Configuration.

Щелкните ресурс Console.

Просмотрите страницу Details.

Перейдите на вкладку YAML, чтобы открыть редактор и при необходимости отредактировать содержимое YAML.

Например, чтобы отключить тип каталога разработчика, вставьте следующий фрагмент, который определяет список отключенных ресурсов каталога разработчика:

apiVersion: operator.io/v1 kind: Console metadata: name: cluster ... spec: customization: developerCatalog: categories: types: state: Disabled disabled: - BuilderImage - Devfile - HelmChart ...Нажмите Save.

Примечание

Тип каталога Developer включен по умолчанию при входе в OKD Console с ролью администратора.

Настройка каталога разработчика или его подкаталогов с помощью представления формы#

При выполнении сценария настраивается каталог разработчика, используя представление формы в OKD console.

Предварительные условия#

Предварительные условия настройки каталога разработчика или его подкаталогов с помощью представления формы:

Сеанс OKD console с правами администратора кластера;

Включена роль разработчика.

Процедура#

Процедура настройки каталога разработчика или его подкаталогов с помощью представления формы:

В качестве администратора перейдите в Administration → Cluster Settings.

Выберите вкладку Configuration и нажмите ресурс Console.

Нажмите Actions → Customize.

Включите или отключите элементы в разделах Pre-pinned navigation items, Add page и Developer Catalog.

Изменения автоматически сохраняются в системе и вступают в силу в браузере после обновления.